2025.10.27

CMSのセキュリティ対策はなぜ重要?具体的なリスクと対策方法を徹底解説

CMSのセキュリティ対策の重要性を、具体的な攻撃手口や被害事例を交えて解説します。WordPressなどが狙われやすい理由、企業が取るべき具体的な対策、そしてセキュリティに強いCMSの選び方まで、Web担当者が知るべきすべてを網羅。

結論:企業のWebサイトは常にサイバー攻撃の標的になっている

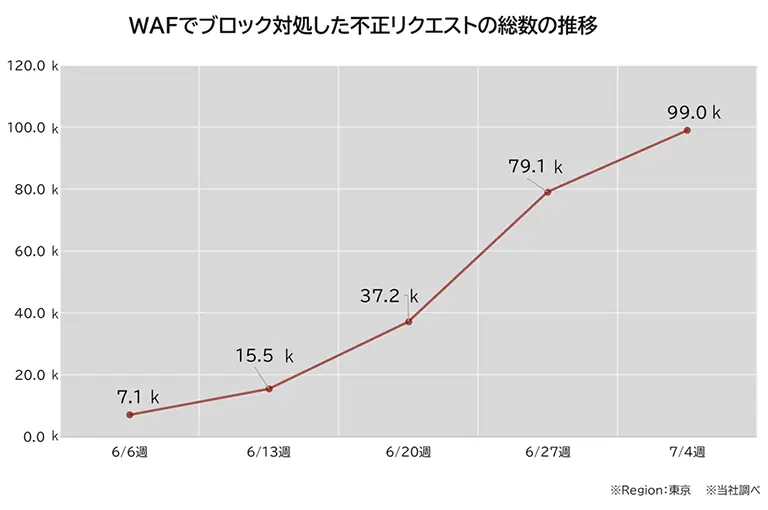

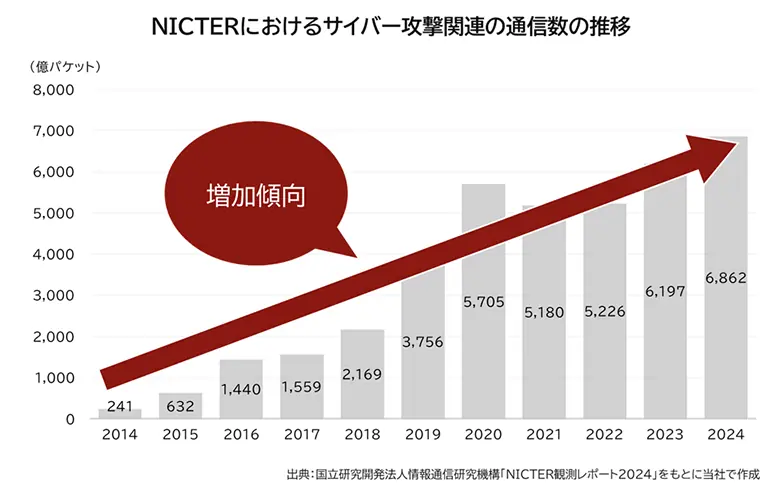

「うちは大企業ではないから狙われないだろう」という考えは、もはや通用しません。現代のサイバー攻撃は、特定の企業を狙い撃ちにするだけでなく、システムの脆弱性を見つけて無差別に攻撃するケースが大多数を占めます。総務省によると、2023年度に観測されたサイバー攻撃関連の通信量は約6,197億パケットに達し、年々、増加傾向にあります。(※下記グラフ参照)

特に、Webサイトの基盤であるCMS(コンテンツ・マネジメント・システム)は、企業の重要な情報資産への入り口となるため、攻撃者にとって格好の標的です。CMSのセキュリティ対策を怠ることは、会社の玄関の鍵を開けっ放しにしているのと同じであり、企業の存続を揺るがしかねない極めて危険な状態と言えます。

(出典:国立研究開発法人情報通信研究機構「NICTER観測レポート2024」をもとに当社で作成)

CMS、特にWordPressが狙われやすい理由

世界中のWebサイトで圧倒的なシェアを誇るオープンソースCMS「WordPress」は、その人気ゆえに攻撃者から最も狙われやすいCMSとなっています。

- ✅理由1:利用者が多く、攻撃が成功しやすい

- 世界のWebサイトの40%以上がWordPressで構築されていると言われており、一つの脆弱性を見つければ、多くのサイトを攻撃できるため、攻撃者にとってコストパフォーマンスが高いのです。

- ✅理由2:プラグインの脆弱性

- 豊富な機能を追加できるプラグインは便利ですが、開発者が様々であるため品質にばらつきがあり、脆弱性が潜んでいるケースが後を絶ちません。

- ✅理由3:ソースコードが公開されている

- オープンソースであるため、誰でもソースコードを閲覧でき、攻撃者が脆弱性を見つけやすい構造になっています。

WordPress以外のCMSも対策は必須

WordPressが特に狙われやすいのは事実ですが、「Joomla」や「Drupal」といった他のオープンソースCMSも例外ではありません。利用しているCMSの種類に関わらず、コアシステムや拡張機能のアップデートを常に行い、脆弱性対策を講じることが求められます。

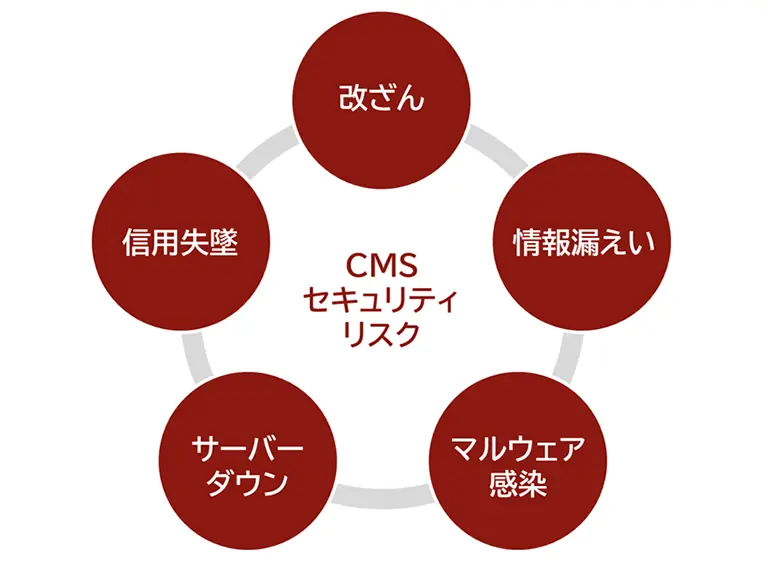

リスク1:Webサイトの改ざん

企業の公式サイトが、意図しない画像やテキストに書き換えられたり、不適切なサイトへのリンクを埋め込まれたりします。

リスク2:情報漏えい(個人情報・機密情報)

お問い合わせフォームなどから送信された顧客の個人情報や、会員サイトのID・パスワード、非公開の機密情報などが外部に流出するリスクです。損害賠償や行政処分に発展する可能性もあります。

リスク3:マルウェア感染・不正なサイトへのリダイレクト

サイト訪問者のPCをウイルスに感染させるマルウェアを仕込まれたり、フィッシング詐欺サイトへ強制的に転送(リダイレクト)されたりします。自社がサイバー犯罪の加害者になってしまう深刻な事態です。

リスク4:サーバーダウンによる事業機会の損失

DDoS攻撃などによりサーバーに過剰な負荷をかけられ、Webサイトが閲覧できなくなります。ECサイトであれば直接的な売上損失に、BtoBサイトであれば見込み顧客獲得の機会損失につながります。

リスク5:ブランドイメージの失墜と信用の低下

一度セキュリティインシデントを起こすと、「情報管理がずさんな会社」というレッテルを貼られ、長年かけて築き上げてきた企業のブランドイメージや社会的信用は一瞬で失墜します。

【基本対策】

対策1:CMSとプラグインを常に最新の状態に保つ

CMS本体やプラグインの開発元は、脆弱性が発見されるたびに修正プログラム(セキュリティパッチ)を配布しています。アップデート通知が来たら、可能な限り迅速に適用することが最も基本的かつ重要な対策です。

対策2:パスワードを複雑にし、定期的に変更する

- 英大文字、小文字、数字、記号を組み合わせる

- 推測されやすい単語(会社名など)は避ける

- 最低でも3ヶ月に1回は変更する:簡単なパスワードは、ブルートフォース攻撃(総当たり攻撃)によって短時間で破られてしまいます。

対策3:ログインページのURLを変更し、アクセスを制限する

WordPressのログイン画面(wp-login.php)など、初期設定のURLは広く知られているため、攻撃の標的になりやすいです。URLを推測されにくい文字列に変更し、さらに特定のIPアドレスからしかアクセスできないように制限することで、不正ログインのリスクを大幅に低減できます。あわせて、連続したログイン失敗時に一定時間アカウントをロックする「ログイン試行回数の制限」を設けることも、ブルートフォース攻撃対策に有効です。

対策4:サイト全体のSSL化(HTTPS化)

サイト全体をSSL化(HTTPS化)し、通信を暗号化することは、今や必須の対策です。これにより、通信の盗聴や改ざんを防ぎ、ユーザーが安全にサイトを閲覧できるようにします。

【高度な対策】

対策5:WAF(Web Application Firewall)を導入する

WAF(ワフ)とは、Webアプリケーションの脆弱性を狙った攻撃を検知し、防御するセキュリティ対策ツールです。SQLインジェクションやクロスサイトスクリプティングといったCMS本体の脆弱性を悪用する攻撃からサイトを守る、いわば「Webサイトの防弾チョッキ」です。

WAF(Web Application Firewall)の基本を知りたい方はこちら

対策6:定期的な脆弱性診断を実施する

セキュリティ専門会社に依頼し、自社サイトに未知の脆弱性がないかを定期的に診断してもらいます。これにより、攻撃者に悪用される前に弱点を把握し、対策を講じることができます。

対策7:ユーザー権限を最小限に設定する

CMSの管理画面にログインできるユーザーには、業務に必要な最低限の権限のみを付与します。例えば、コンテンツの投稿者に管理者権限を与えない、といった運用を徹底することで、万が一アカウントが乗っ取られた際の被害を最小限に食い止められます。

対策8:二要素認証(2FA)を導入する

ID・パスワードに加えて、スマートフォンアプリなどに表示されるワンタイムパスワードの入力を求める認証方式です。万が一パスワードが漏えいしても、不正ログインを防ぐことができます。

対策9:定期的なバックアップの取得

万が一サイトが改ざんや障害に見舞われた際に迅速に復旧できるよう、定期的にサイト全体のバックアップを取得する体制を整えておくことが不可欠です。

対策10:セキュリティチェックリストの活用

対策を確実に実行するため、「CMSのバージョンは最新か」「管理者アカウントの権限は適切か」「バックアップは定期的に取得されているか」といった項目をまとめたセキュリティチェックリストを作成し、定期的に確認する体制を整えることも効果的です。

自社で対策を講じることも重要ですが、最も効果的なのは「そもそもセキュリティレベルの高いCMSを選ぶ」ことです。

ポイント1:クラウド型(SaaS)か、セキュリティに強い商用CMSか

オープンソースCMSのセキュリティ対策を自社で完璧に行うには、高度な専門知識とリソースが必要です。その負担とリスクを考慮すると、多くの企業にとって現実的な選択肢は以下の2つです。

- ✅クラウド型(SaaS)CMS:

- ベンダーがWAFの導入や24時間365日のサーバー監視、アップデート対応までを一括して行ってくれるため、ユーザーはセキュリティを意識することなく、安全な環境でサイトを運用できます。

- ✅商用パッケージCMS:

- 企業利用を前提に開発されており、堅牢なセキュリティ機能が標準で搭載されています。ベンダーからの手厚いサポートも受けられます。

自社に合うCMSタイプは?

ポイント2:ベンダーのセキュリティ体制と実績

CMSを提供するベンダーが、どのようなセキュリティ体制を敷いているかを確認しましょう。

- 24時間365日のサーバー監視体制

- 定期的な脆弱性診断の実施

- 金融機関や官公庁への導入実績

ポイント3:第三者機関による認証の有無

「ISMS(情報セキュリティマネジメントシステム)」や「プライバシーマーク」といった第三者機関による認証を取得しているベンダーは、情報セキュリティに対する意識と管理レベルが高いと判断できます。

Webサイトのセキュリティ対策は、目に見える利益を直接生み出すものではないため、後回しにされがちな分野です。しかし、一度インシデントが発生すれば、その損害は計り知れません。

安全なCMSを選び、適切な対策を継続的に行うことは、もはや特別なことではなく、企業が事業を継続していく上で当然果たすべき責任です。セキュリティを「コスト」として捉えるのではなく、企業の未来を守るための「投資」として、積極的に取り組みましょう。

Q1. セキュリティ対策は自社でもできますか?

- A1. パスワードの強化やアップデート対応といった基本的な対策は自社でも可能ですが、WAFの導入や脆弱性診断など、専門的な知識が必要な対策は専門家やベンダーに任せるのが安全です。特に情報システム部門がない企業の場合は、保守・運用をアウトソースできるクラウドCMSや商用CMSの利用を強く推奨します。

Q2. WAFとは何ですか?なぜ必要なのですか?

- A2. WAF(Web Application Firewall)は、従来のファイアウォールでは防げない、Webアプリケーションの脆弱性を悪用した攻撃(SQLインジェクションなど)に特化したセキュリティツールです。CMSへの不正な命令を検知してブロックするため、未知の脆弱性に対する防御策としても非常に有効です。

Q3. 無料のセキュリティプラグインだけでは不十分ですか?

- A3. 無料のプラグインでもある程度の対策は可能ですが、それだけでは不十分と言えます。プラグイン自体に脆弱性が見つかるリスクがあるほか、攻撃手法は日々進化しているため、プラグインの機能だけでは対応しきれない場合があります。WAFなど、複数の対策を組み合わせる「多層防御」の考え方が重要です。

WAF(Web Application Firewall)の基本を知りたい方はこちら

貴社のWebサイト、本当に安全ですか?

WAF搭載の「CMSoD」は、Webサイトをサイバー攻撃の脅威から守り、

セキュリティの専門家がいなくても安心のWebサイト運用を実現します。

株式会社コネクティ マーケティングフェロー

大手事業会社におけるマーケティング実務を経てコネクティに参画。エージェンシーの立場から数十社のデジタルマーケティング支援に従事し、Webサイト改善やMA活用などを手掛ける。現在は自社マーケターとして、Web運営、SEO・AIO(AI検索)対策、広告運用までをフルスタックに担当。事業会社と支援会社、双方の実務経験に裏打ちされた「成果に直結するマーケティング戦略」に定評がある。